Po prostu trudno jest uzyskać prawdziwy, wgląd w czasie rzeczywistym do działającego uwierzytelniania przepływ. Części procesu mogą być przed nami całkowicie ukryte; jeśli cały proces autoryzacji wymaga przekierowania ze zdalnego serwera produkcyjnego OAuth, wówczas każdy wysiłek związany z debugowaniem musi przejść przez serwer produkcyjny.Debugowanie tego lokalnie jest praktycznie niewykonalne. Nie ma możliwości odtworzenia dokładnego stanu i nie ma możliwości sprawdzenia, co faktycznie dzieje się pod maską. Nie idealne.Znając tego typu wyzwania, stworzyliśmy Lightrun — narzędzie do debugowania produkcji w czasie rzeczywistym — aby umożliwić zrozumienie skomplikowanych przepływów z informacjami na poziomie kodu. Dodawaj dzienniki, rób migawki (wirtualne punkty przerwania) i metryki instrumentów bez zdalnego debugera, bez zatrzymywania uruchomionej usługi, a co najważniejsze - w czasie rzeczywistym i bez skutków ubocznych .Dowiedz się więcej, korzystając z tego 5-minutowego samouczka koncentruje się na debugowaniu tego rodzaju scenariuszy za pomocą Lightrun:>> Debugowanie uwierzytelniania i autoryzacji za pomocą Lightrun

Po prostu trudno jest uzyskać prawdziwy, wgląd w czasie rzeczywistym do działającego uwierzytelniania przepływ. Części procesu mogą być przed nami całkowicie ukryte; jeśli cały proces autoryzacji wymaga przekierowania ze zdalnego serwera produkcyjnego OAuth, wówczas każdy wysiłek związany z debugowaniem musi przejść przez serwer produkcyjny.Debugowanie tego lokalnie jest praktycznie niewykonalne. Nie ma możliwości odtworzenia dokładnego stanu i nie ma możliwości sprawdzenia, co faktycznie dzieje się pod maską. Nie idealne.Znając tego typu wyzwania, stworzyliśmy Lightrun — narzędzie do debugowania produkcji w czasie rzeczywistym — aby umożliwić zrozumienie skomplikowanych przepływów z informacjami na poziomie kodu. Dodawaj dzienniki, rób migawki (wirtualne punkty przerwania) i metryki instrumentów bez zdalnego debugera, bez zatrzymywania uruchomionej usługi, a co najważniejsze - w czasie rzeczywistym i bez skutków ubocznych .Dowiedz się więcej, korzystając z tego 5-minutowego samouczka koncentruje się na debugowaniu tego rodzaju scenariuszy za pomocą Lightrun:>> Debugowanie uwierzytelniania i autoryzacji za pomocą Lightrun 1. Przegląd

Spring Security oferuje różne systemy uwierzytelniania, takie jak baza danych i usługa UserDetailService .

Zamiast korzystać z warstwy trwałości JPA, możemy również użyć na przykład repozytorium MongoDB. W tym samouczku zobaczymy, jak uwierzytelnić użytkownika za pomocą Spring Security i MongoDB.

2. Uwierzytelnianie Spring Security z MongoDB

Podobnie jak w przypadku repozytorium JPA, możemy użyć repozytorium MongoDB . Aby jednak z niego korzystać, musimy ustawić inną konfigurację.

2.1. Zależności Mavena

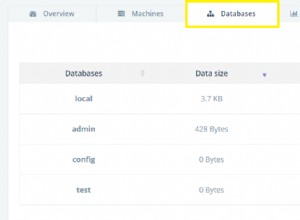

W tym samouczku użyjemy Embedded MongoDB . Jednak instancja MongoDB i Testcontainer mogą być dobrymi opcjami dla środowiska produkcyjnego. Najpierw dodajmy spring-boot-starter-data-mongodb i de.flapdoodle.embed.mongo zależności:

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-data-mongodb</artifactId>

</dependency>

<dependency>

<groupId>de.flapdoodle.embed</groupId>

<artifactId>de.flapdoodle.embed.mongo</artifactId>

<version>3.3.1</version>

</dependency>2.2. Konfiguracja

Po ustaleniu zależności możemy stworzyć naszą konfigurację:

@Configuration

public class MongoConfig {

private static final String CONNECTION_STRING = "mongodb://%s:%d";

private static final String HOST = "localhost";

@Bean

public MongoTemplate mongoTemplate() throws Exception {

int randomPort = SocketUtils.findAvailableTcpPort();

ImmutableMongodConfig mongoDbConfig = MongodConfig.builder()

.version(Version.Main.PRODUCTION)

.net(new Net(HOST, randomPort, Network.localhostIsIPv6()))

.build();

MongodStarter starter = MongodStarter.getDefaultInstance();

MongodExecutable mongodExecutable = starter.prepare(mongoDbConfig);

mongodExecutable.start();

return new MongoTemplate(MongoClients.create(String.format(CONNECTION_STRING, HOST, randomPort)), "mongo_auth");

}

}Musimy również skonfigurować naszego AuthenticationManager na przykład z podstawowym uwierzytelnianiem HTTP:

@Configuration

@EnableWebSecurity

@EnableGlobalMethodSecurity(securedEnabled = true, jsr250Enabled = true)

public class SecurityConfig extends WebSecurityConfigurerAdapter {

// ...

public SecurityConfig(UserDetailsService userDetailsService) {

this.userDetailsService = userDetailsService;

}

@Bean

public AuthenticationManager customAuthenticationManager() throws Exception {

return authenticationManager();

}

@Bean

public BCryptPasswordEncoder bCryptPasswordEncoder() {

return new BCryptPasswordEncoder();

}

@Override

protected void configure(@Autowired AuthenticationManagerBuilder auth) throws Exception {

auth.userDetailsService(userDetailsService)

.passwordEncoder(bCryptPasswordEncoder());

}

@Override

protected void configure(HttpSecurity http) throws Exception {

http.csrf()

.disable()

.authorizeRequests()

.and()

.httpBasic()

.and()

.authorizeRequests()

.anyRequest()

.permitAll()

.and()

.sessionManagement()

.sessionCreationPolicy(SessionCreationPolicy.STATELESS);

}

}2.3. Domena użytkownika i repozytorium

Najpierw zdefiniujmy prostego użytkownika z rolami dla naszego uwierzytelnienia. Zaimplementujemy Szczegóły użytkownika interfejs do ponownego wykorzystania wspólnych metod zleceniodawcy obiekt:

@Document

public class User implements UserDetails {

private @MongoId ObjectId id;

private String username;

private String password;

private Set<UserRole> userRoles;

// getters and setters

}

Teraz, gdy mamy naszego użytkownika, zdefiniujmy proste repozytorium:

public interface UserRepository extends MongoRepository<User, String> {

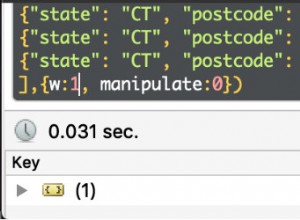

@Query("{username:'?0'}")

User findUserByUsername(String username);

}2.4. Usługa uwierzytelniania

Na koniec zaimplementujmy naszą UserDetailService w celu odzyskania użytkownika i sprawdzenia, czy jest uwierzytelniony :

@Service

public class MongoAuthUserDetailService implements UserDetailsService {

// ...

@Override

public UserDetails loadUserByUsername(String userName) throws UsernameNotFoundException {

com.baeldung.mongoauth.domain.User user = userRepository.findUserByUsername(userName);

Set<GrantedAuthority> grantedAuthorities = new HashSet<>();

user.getAuthorities()

.forEach(role -> {

grantedAuthorities.add(new SimpleGrantedAuthority(role.getRole()

.getName()));

});

return new User(user.getUsername(), user.getPassword(), grantedAuthorities);

}

}2.5. Uwierzytelnianie testowe

Aby przetestować naszą aplikację, zdefiniujmy prosty kontroler. Jako przykład zdefiniowaliśmy dwie różne role do testowania uwierzytelniania i autoryzacji dla określonych punktów końcowych:

@RestController

public class ResourceController {

@RolesAllowed("ROLE_ADMIN")

@GetMapping("/admin")

public String admin() {

return "Hello Admin!";

}

@RolesAllowed({ "ROLE_ADMIN", "ROLE_USER" })

@GetMapping("/user")

public String user() {

return "Hello User!";

}

}Podsumujmy to wszystko w Spring Boot Test, aby sprawdzić, czy nasze uwierzytelnianie działa. Jak widzimy, spodziewamy się kodu 401 dla kogoś, kto poda nieprawidłowe dane uwierzytelniające lub nie istnieje w naszym systemie :

class MongoAuthApplicationTest {

// set up

@Test

void givenUserCredentials_whenInvokeUserAuthorizedEndPoint_thenReturn200() throws Exception {

mvc.perform(get("/user").with(httpBasic(USER_NAME, PASSWORD)))

.andExpect(status().isOk());

}

@Test

void givenUserNotExists_whenInvokeEndPoint_thenReturn401() throws Exception {

mvc.perform(get("/user").with(httpBasic("not_existing_user", "password")))

.andExpect(status().isUnauthorized());

}

@Test

void givenUserExistsAndWrongPassword_whenInvokeEndPoint_thenReturn401() throws Exception {

mvc.perform(get("/user").with(httpBasic(USER_NAME, "wrong_password")))

.andExpect(status().isUnauthorized());

}

@Test

void givenUserCredentials_whenInvokeAdminAuthorizedEndPoint_thenReturn403() throws Exception {

mvc.perform(get("/admin").with(httpBasic(USER_NAME, PASSWORD)))

.andExpect(status().isForbidden());

}

@Test

void givenAdminCredentials_whenInvokeAdminAuthorizedEndPoint_thenReturn200() throws Exception {

mvc.perform(get("/admin").with(httpBasic(ADMIN_NAME, PASSWORD)))

.andExpect(status().isOk());

mvc.perform(get("/user").with(httpBasic(ADMIN_NAME, PASSWORD)))

.andExpect(status().isOk());

}

}